از سری مطالب دانشنامه آذرآنلاین در این مطلب قصد داریم به معرفی حمله Man in the Middle آشنا سازیم.

حملات هکرها در اینترنت با متدهای مختلف در اینترنت در حال انجام است که از این بین ، حملاتی چون Bruteforce و Man in the Middle از محبوبترین و البته خطرناکترین حملات میباشند.

حال در این زمینه قصد داریم در ابتدا شما را با حمله Man in the Middle آشنا ساخته و در آموزشهای آتی ، خطراتی که در کمین سرور و سرویسهای شما هستند را معرفی کنیم.

معرفی حمله Man in the middle

حمله Man in the middle که با نامهای MIM ، MitM ، MITM و MITMA در دنیا شناخته میشود از خطرناکترین نوع حملات هکرها میباشد.

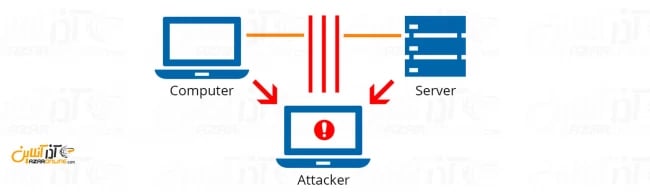

این نوع حلمه در لایه 2 و لایه 3 در شبکه قابل انجام است و در کل ، به حالتی گفته میشود که هکر خود را ما بین ارتباط دو node در شبکه قرار داده و با دست به دست کردن اطلاعات بین دو سیستم یا سرور در شبکه ، کلیه اطلاعات را ذخیره و به هکر نمایش میدهد و در مجموع میتوان گفت که این حملات یک استراق سمع قوی از هر آنچه در شبکه شما اتفاق میافتد است.

این حمله از آنجایی بسیار خطرناک است که مانند حملات دیگر کاربران و مدیران را درگیر خود نکرده و قابل شناسایی مانند ویروس ، باج افزار ، Backdoor و ... نیست و خیلی ساده اطلاعات را در دست میگیرد.

تصویر نمایانگر حملات Man in the Middle است.

حمله Man in the middle در لایه 2

حمله MitM در لایه دو به این شکل است که مهاجم با جعل MAC آدرس در شبکه ، سیستمها را به این باور میرساند که Gateway انتقال داده است و سیستمها با این باور تمام پکتها را برای هکر ارسال کرده و به همین ترتیب هکر با کپی برداری از تمام اطلاعات وارد شده بستهها را برای مقصد ارسال میکند.

این روند به حدی سریع اتفاق میافتد که کاربران از آن مطلع نمیشوند و گویی در شبکه خود و بدون مزاحم ، مشغول بکار هستند. این نوع حمله که به ARP Poisoning نیز معروف است ، با تکنیکهایی از قبیل DAI در سوئیچهای اسمارت قابل خنثی شدن میباشند.

حمله Man in the Middle در لایه 3

اما حمله MitM در این لایه 3 بسیار شایعتر و البته خطرناکتر خواهد بود ، به طوری که در این نوع حمله در لایه دو ، هکر باید دسترسی به لایه فیزیکی شبکه داشته باشد و یا سیستمی را در شبکه به تسخیر خود در آورده و با نرم افزارهای مختلف شروع به این حمله کند ، اما در لایه 3 این نوع حملات از راه دور نیز قابل انجام است.

حمله Man in the Middle در لایه 3 میتواند بین یک وب سرور و یک کاربر باشد ، میتواند بین یک سرور مجازی و یک کاربر باشد و در کل قابلیت کنترل این حمله را با متدهای گوناگون خواهد داشت.

این حمله در لایه 3 همانند حمله در لایه 2 است با این تغییر که در لایه 3 ، مهاجم خود را به جای روتر جا زده و بستههای لایه 3 را بین دو سیستم جابهجا و کپی برداری مینماید.

در این نوع حمله هکر میتواند پسوردها ، دستورات وارد شده ، اکانتهای بانکی و سیستمی و هر آنچه که شما در سیستم خود وارد میکنید را بسادگی دریافت کرده و از آنها کپی بردارد.

به همین دلیل امروزه پیشنهاد میگردد که از پروتکلهای امن و رمزگذاری شده استفاده شود تا بتوان جلوی این نوع حملات را تا حد امکان گرفت.

به طور مثال اگر شما یک وب سایت ساده داشته باشید ، در هنگام ورود به بخش مدیریت خود ، یوزرنیم و پسورد خود را وارد کردهاید و به همان شکلی که وارد میکنید ( منظور همان Clear Text است ) برای هکر نیز قابل مشاهده است ؛ حال اگر شما از گواهینامه امنیتی بر روی وب سایت خود برخوردار باشید تمامی اطلاعات شما رمز شده و هکر کاراکترهایی بی معنی و رمز شده را خواهد دید و بدین ترتیب نمیتواند به این سادگی از پسوردها و سایر اطلاعات شما استفاده کند.

استفاده از گواهینامه امنیتی امروزه بسیار مرسوم بوده و حتی شما قادر خواهید بود برای اکثر سرویسهای خود از این سیستم بهره ببرید.

بدین ترتیب در اینجا معرفی حمله Man in the Middle به پایان رسیده است.

در مطالب آتی بیشتر از این نوع حمله و انواع جلوگیری از آن مطالبی را منتشر خواهیم کرد.

امیدواریم از مطلب معرفی حمله Man in the Middle استفاده لازم را برده باشید.

کاربر گرامی شما میتوانید سؤالات مربوط به این آموزش را در بخش کامنتها عنوان کرده و در همین قسمت پاسخ خود را دریافت کنید.