ایمیل noreply که معمولا در ایمیل های خود دریافت می کنید ، یک ایمیل اتومتیک است که از سمت سیستم های مدیریت محتوا ارسال می شود. این ایمیل ممکن است شامل برخی اطلاعات و یا اعلانیه باشد که در نیازی به پاسخ و بازگردانی ایمیل ندارد.

سیستم های مدیریت محتوا مشکلی برای ارسال ایمیل با شناسه noreply ندارند ولی برخی مواقع به علت عدم وجود یک ایمیل با این نام برخی از سرور های ایمیل مانند Gmail و یا Outlook این ایمیل ها را اسپم شناخته آن ها را دراپ می کنند. در این مطلب از سری مطالب آموزش وب هاست پنل پلسک قصد داریم آموزش ساخت ایمیل No Reply در کنترل پنل پلسک را توضیح دهیم.

در نظر داشته باشید ساخت ایمیل noreply از مشکلات احتمالی و بروز خطا در ارسال جلوگیری کرده و یا افردای که به این ایمیل پاسخی ارسال می کنند قابل دریافت خواهد بود.

در ادامه با آموزش ساخت ایمیل No Reply در کنترل پنل پلسک همراه باشید.

آموزش ساخت ایمیل No Reply در کنترل پنل پلسک

برای سایت ایمیل NoReply در کنترل پنل پلسک باید مراحل زیر را به ترتیب انجام دهید .

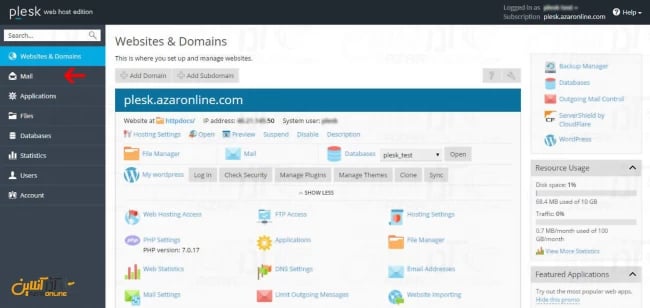

1- ابتدا وارد کنترل پنل پلسک خود شوید.

2- از منوی سمت راست بر روی گزینه Email کلیک کنید.

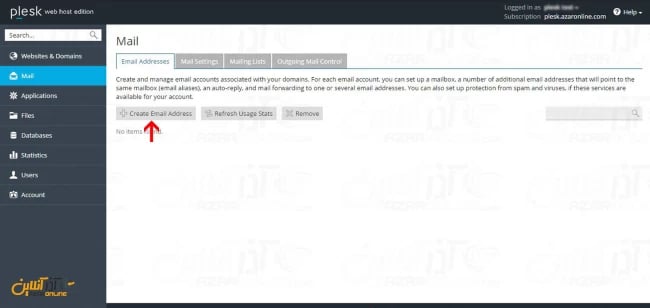

3- در صفحه باز شده بر روی Create Email Addresses کلیک نمایید.

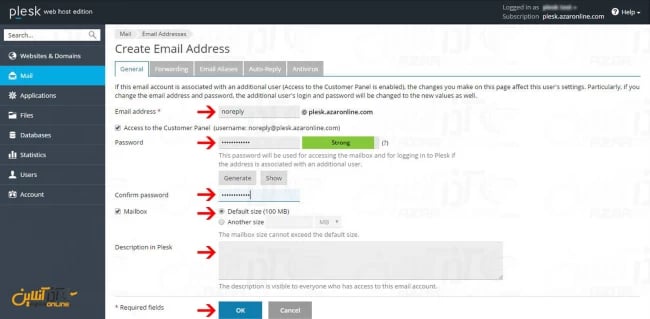

4- سپس اطلاعات در خواستی را وارد کنید.

Email Address : در این بخش نام ایمیل را وارد نمایید که همان noreply می باشد.

Password و Confirm Password : پسورد مد نظر برای این ایمیل را وارد کنید.

Mailbox : فضای مورد نظر جهت استفاده این اکانت را تعیین کنید.

Description : در این قسمت توضیحات دلخواه جهت اطلاع از این ایمیل را می توانید وارد کنید.

این توضیحات تنها برای شما در کنترل پنل پلسک قابل نمایش است.

در پایان بر روی گزینه OK کلیک کنید.

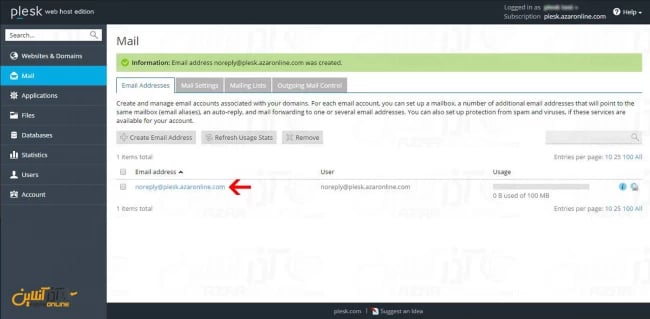

5- همانطور که ملاحظه می کنید ایمیل noreply برای این دامنه ساخته شده است.

امیدواریم از آموزش ساخت ایمیل No Reply در کنترل پنل پلسک استفاده لازم را برده باشید.

در ادامه با ویدئو آموزش ساخت ایمیل No Reply در کنترل پنل پلسک با ما همراه باشید.

همچنین برای خرید وب هاست ویندوز با کنترل پنل پلسک می توانید به لینک زیر مراجعه کنید.