DMARC یک استاندارد امنیتی برای احراز هویت ایمیلها است که به جلوگیری از ارسال ایمیلهای جعلی و سوءاستفادههای فیشینگ کمک میکند. DMARC به همراه دو مکانیزم امنیتی دیگر، SPF (Sender Policy Framework) و DKIM (DomainKeys Identified Mail) کار میکند تا اعتبار فرستنده ایمیل را بررسی کند و اطمینان حاصل کند که محتوای ایمیلها در طول انتقال به گیرنده دستکاری نشدهاند.

DMARC چیست؟

DMARC که مخفف Domain-based Message Authentication, Reporting & Conformance است، یک پروتکل احراز هویت ایمیل است که به فرستندهها و گیرندهها کمک میکند تا از صحت و اعتبار ایمیلهای ارسالشده اطمینان حاصل کنند. این پروتکل به سرویسدهندگان ایمیل اجازه میدهد تا سیاستهای احراز هویت، گزارشدهی و کنترل پیامها را بر اساس دامنه اعمال کنند. DMARC با کمک دو پروتکل امنیتی دیگر، یعنی SPF (Sender Policy Framework) و DKIM (DomainKeys Identified Mail)، کار میکند تا از ارسال ایمیلهای جعلی جلوگیری کند.

دلیل ایجاد DMARC

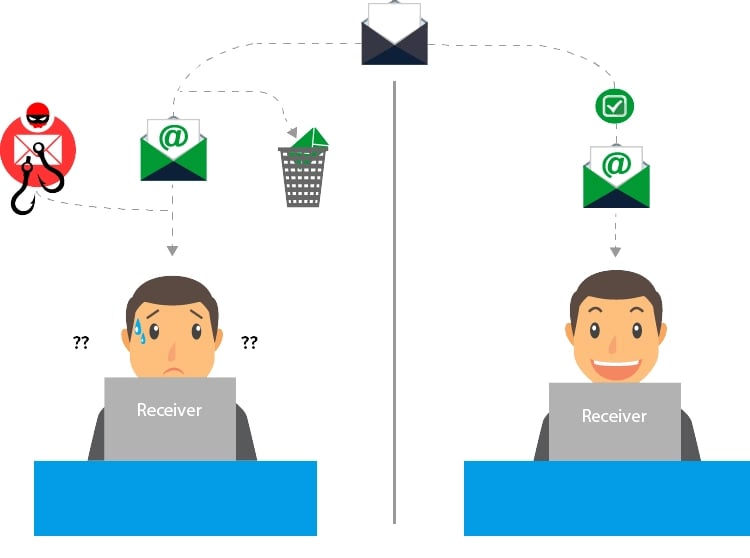

با گسترش استفاده از ایمیل به عنوان ابزار ارتباطی، حملات سایبری از طریق ایمیل مانند فیشینگ، اسپم و جعل هویت به یک تهدید جدی تبدیل شده است. در چنین حملاتی، هکرها سعی میکنند با ارسال ایمیلهایی که به نظر از یک منبع معتبر مانند بانکها، فروشگاههای آنلاین یا سرویسهای مشهور ارسال شدهاند، کاربران را فریب دهند تا اطلاعات شخصی خود را در اختیار آنها قرار دهند. اگرچه SPF و DKIM به جلوگیری از چنین حملاتی کمک میکنند، اما به تنهایی کافی نیستند. DMARC به عنوان یک لایه امنیتی اضافی طراحی شده است که میتواند مکانیزمهای SPF و DKIM را با هم ترکیب کند و سیاستهای امنیتی پیشرفتهتری را پیادهسازی نماید.

اهمیت استفاده از DMARC

DMARC مزایای متعددی را برای افزایش امنیت ایمیل و مدیریت هویت دیجیتال سازمانها به همراه دارد که در ادامه به تفصیل به بررسی آنها میپردازیم:

1. محافظت در برابر جعل هویت و فیشینگ (Anti-Spoofing & Anti-Phishing)

با استفاده از DMARC، سازمانها میتوانند اطمینان حاصل کنند که تنها ایمیلهایی که واقعاً از طرف آنها ارسال شدهاند، به دست کاربران نهایی میرسد. این پروتکل با ترکیب مکانیسمهای امنیتی SPF و DKIM، به طور موثری از ارسال ایمیلهای جعلی از طرف دامنههای شناخته شده جلوگیری میکند. زمانی که DMARC به درستی تنظیم شود، ایمیلهای مخربی که تلاش میکنند از نام دامنه سازمان سوءاستفاده کنند، شناسایی و مسدود میشوند. این امر به کاهش ریسک حملات فیشینگ و سوءاستفاده از هویت دیجیتال برند کمک کرده و مانع از به دام افتادن کاربران در تلههای فیشینگ میشود. به این ترتیب، DMARC به عنوان یک سپر حفاظتی قوی در برابر تهدیدات سایبری مرتبط با ایمیل عمل میکند.

2. افزایش اعتماد کاربران و مشتریان (Boosting User Trust)

یکی از مهمترین اثرات پیادهسازی DMARC، افزایش اعتماد کاربران و مشتریان به ارتباطات ایمیلی کسبوکارهاست. وقتی که ایمیلهای یک سازمان به درستی احراز هویت شده و از سیاستهای امنیتی دقیق پیروی کنند، کاربران به راحتی متوجه خواهند شد که این ایمیلها از یک منبع معتبر و قانونی ارسال شدهاند. این امر باعث میشود که تعامل کاربران با پیامها بیشتر شده و نرخ پاسخگویی و پذیرش پیشنهادات کسبوکارها افزایش یابد. در نتیجه، DMARC نه تنها به امنیت، بلکه به بهبود روابط کسبوکار و مشتری کمک میکند و تصویر مثبتی از برند در ذهن مخاطبان ایجاد مینماید.

3. گزارشدهی دقیق و جامع (Comprehensive Reporting)

یکی از ویژگیهای برجسته DMARC، قابلیت ارائه گزارشهای جامع از نتایج اعتبارسنجی SPF و DKIM برای مدیران شبکه و امنیت است. این گزارشها، که معمولاً در قالب فرمتهای Aggregate و Failure ارائه میشوند، اطلاعات دقیقی از وضعیت اعتبارسنجی ایمیلها، تعداد ایمیلهای معتبر و ایمیلهای جعلی که تلاش کردهاند از دامنه سازمان ارسال شوند، ارائه میدهد. با استفاده از این گزارشها، مدیران میتوانند به راحتی رفتار ایمیلهای ارسالشده را تجزیه و تحلیل کرده، مشکلات موجود را شناسایی کنند و تنظیمات DMARC را بر اساس نیاز بهینهسازی کنند. این نظارت مداوم به شناسایی زودهنگام تهدیدات کمک میکند و به سازمانها امکان میدهد تا سیاستهای امنیتی خود را بهروز نگه دارند.

4. محافظت از برند (Brand Protection)

یکی از نگرانیهای اصلی سازمانها، سوءاستفاده از نام برند آنها در ایمیلهای جعلی است. این گونه ایمیلها میتوانند نه تنها به کاربران آسیب برسانند، بلکه به شهرت و اعتبار برند نیز ضربه بزنند. DMARC با اعمال کنترل دقیق بر ایمیلهای ارسالی از دامنه سازمان، از هرگونه سوءاستفاده احتمالی جلوگیری میکند. این امر باعث میشود که دامنه و برند سازمان در برابر حملات سایبری محافظت شده و از لطمه دیدن اعتبار برند جلوگیری شود. با DMARC، سازمانها میتوانند از دسترسی هکرها به دامنه برای انجام کلاهبرداری جلوگیری کرده و اطمینان حاصل کنند که برند آنها همواره در نظر مشتریان امن و قابل اعتماد باقی میماند.

5. افزایش نرخ تحویل ایمیلها (Improved Email Deliverability)

با پیادهسازی DMARC، ایمیلهای ارسالشده از طرف سازمان به احتمال بیشتری در صندوق ورودی کاربران (Inbox) قرار میگیرند، زیرا سرورهای ایمیل مقصد مانند Google، Microsoft، و Yahoo، ایمیلهایی را که از سیاستهای DMARC پیروی میکنند، به عنوان ایمیلهای معتبر شناسایی میکنند. این امر باعث میشود که نرخ تحویل ایمیلها افزایش یافته و از ورود ایمیلهای مشروع به پوشه هرزنامه (Spam) جلوگیری شود. به این ترتیب، کسبوکارها میتوانند مطمئن باشند که پیامهای مهم و اطلاعرسانیهای آنها به درستی به دست مخاطبان میرسد.

6. کاهش هزینههای امنیتی و عملیاتی (Reduced Security & Operational Costs)

زمانی که DMARC به درستی پیادهسازی شود، میتواند به کاهش هزینههای مرتبط با بررسی و مدیریت تهدیدات امنیتی کمک کند. به جای صرف زمان و منابع برای بررسی هرگونه ایمیل مشکوک، DMARC به طور خودکار ایمیلهای نامعتبر را شناسایی و مسدود میکند. این امر باعث کاهش تعداد هشدارهای نادرست (False Positives) و همچنین کاهش نیاز به اقدامات دستی میشود. از این رو، DMARC میتواند کارایی عملیاتی تیمهای امنیتی را بهبود بخشیده و بهینهسازی فرآیندهای امنیتی را به دنبال داشته باشد.

7. سازگاری با استانداردهای جهانی امنیت (Compliance with Global Security Standards)

بسیاری از سازمانها برای اطمینان از رعایت مقررات امنیتی و حریم خصوصی مانند GDPR و CCPA نیازمند رعایت استانداردهای بالای امنیتی هستند. DMARC به عنوان یک پروتکل استاندارد، به سازمانها کمک میکند تا با پیروی از چارچوبهای امنیتی بینالمللی، از دادهها و حریم خصوصی مشتریان خود محافظت کرده و مطابقت خود با الزامات قانونی را بهبود بخشند.

اجزای اصلی رکورد DMARC

رکورد DMARC به صورت یک رکورد TXT در DNS دامنه شما تعریف میشود و شامل اجزای زیر است:

-

v: مشخصکننده نسخه DMARC، به عنوان مثال v=DMARC1.

-

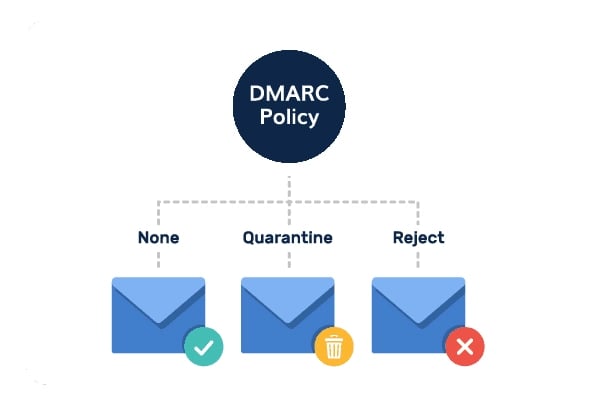

p: سیاست اصلی (Policy) برای مدیریت ایمیلهای نامعتبر، که میتواند یکی از موارد زیر باشد:

-

none: بدون هیچ اقدامی، تنها گزارشدهی.

-

quarantine: ارسال ایمیلهای مشکوک به پوشه اسپم.

-

reject: رد کردن کامل ایمیل.

-

rua: آدرس ایمیل دریافتکننده گزارشهای جمعبندی (Aggregate Reports).

-

ruf: آدرس ایمیل دریافتکننده گزارشهای پیامهای ناموفق (Forensic Reports).

مثال یک رکورد DMARC

یک رکورد نمونه DMARC ممکن است به شکل زیر باشد:

css

Copy code

"v=DMARC1; p=reject; rua=mailto:dmarc-reports@domain.com; ruf=mailto:forensics@domain.com; pct=100"

-

v=DMARC1: نسخه DMARC که همیشه برابر با DMARC1 است.

-

p=reject: سیاستی که مشخص میکند ایمیلهای نامعتبر به طور کامل رد شوند.

-

rua=mailto:dmarc-reports@domain.com: آدرس ایمیلی که گزارشهای کلی (Aggregate Reports) به آن ارسال میشود.

-

ruf=mailto:forensics@domain.com: آدرس ایمیلی که گزارشهای دقیقتر برای تحلیل به آن ارسال میشود.

-

pct=100: درصد ایمیلهایی که سیاست DMARC بر روی آنها اعمال میشود.

مراحل عملکرد ارسال ایمیل به همراه DMARC

- ابتدا فرستنده ایمیل خود را ایجاد کرده و اقدام به ارسال آن میکند.

- این ایمیل میتواند از طریق یک سرور ایمیل (مانند سرور SMTP) یا یک سرویس ارسال ایمیل مانند Outlook یا Gmail ارسال شود.

-سرور ارسالکننده (Mail Transfer Agent یا MTA) یک هدر DKIM به ایمیل اضافه میکند.

- این هدر شامل امضای دیجیتالی فرستنده است که از کلید خصوصی دامنه فرستنده ایجاد شده است. امضای DKIM به گیرنده اجازه میدهد تا صحت ایمیل و تغییرناپذیری محتوای آن را تأیید کند.

- ایمیل برای سرور گیرنده ارسال میشود.

- سرور گیرنده (Mail Exchanger یا MX) ایمیل را دریافت میکند و شروع به اعمال بررسیهای امنیتی و احراز هویت میکند.

در این مرحله، سرور گیرنده چندین بررسی اولیه را انجام میدهد که شامل موارد زیر است:

-

بررسی شهرت دامنه (Domain Reputation).

-

بررسی لیست سیاه (Blacklist Check) برای اطمینان از اینکه دامنه یا IP فرستنده در لیست سیاه نباشد.

-

سایر تستهای عمومی جهت اعتبارسنجی ابتدایی.

- اگر در این مرحله دامنه یا IP فرستنده در لیست سیاه باشد، ایمیل به طور خودکار رد (Reject) میشود و هرگز به دست گیرنده نخواهد رسید.

- سرور گیرنده به رکورد DKIM دامنه فرستنده در DNS (Domain Name System) مراجعه میکند.

- با استفاده از کلید عمومی دامنه (که در DNS ذخیره شده)، امضای دیجیتالی ایمیل را بررسی میکند تا اطمینان حاصل شود که محتوای ایمیل از زمان ارسال توسط فرستنده تغییر نکرده است.

- اگر بررسی DKIM با موفقیت انجام شود، این مرحله Passed خواهد شد.

- سرور گیرنده رکورد SPF دامنه فرستنده را بررسی میکند.

- SPF (Sender Policy Framework) مشخص میکند که کدام IPها مجاز به ارسال ایمیل از طرف دامنه هستند.

- اگر IP فرستنده در لیست مجاز رکورد SPF قرار داشته باشد، ایمیل از این مرحله عبور میکند.

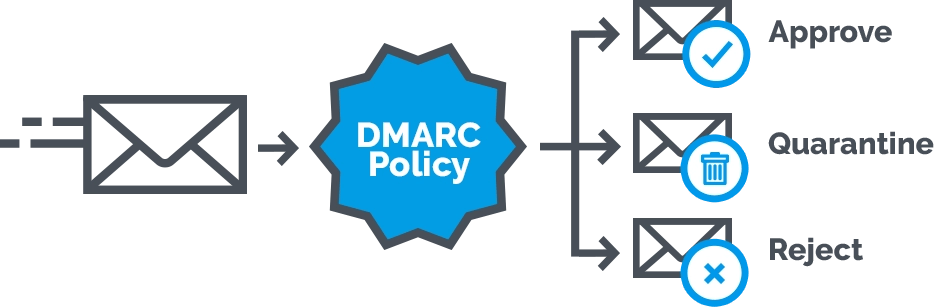

- سرور گیرنده به رکورد DMARC دامنه فرستنده در DNS مراجعه میکند و سیاستهای آن را بررسی میکند.

- سیاستهای DMARC تعیین میکنند که ایمیل باید بر اساس نتایج SPF و DKIM چگونه رفتار شود.

سه حالت برای این سیاستها وجود دارد:

-

p=none: هیچ اقدامی انجام نشود (فقط گزارشدهی).

-

p=quarantine: ایمیل مشکوک به پوشه اسپم منتقل شود.

-

p=reject: ایمیل رد شود و به گیرنده نرسد.

- در صورتی که هر دو بررسی SPF و DKIM موفق باشند، ایمیل تأیید (Pass) خواهد شد.

- اگر ایمیل تمام مراحل را با موفقیت پشت سر بگذارد، یک پیغام وضعیت به سرور فرستنده ارسال میشود که تأیید میکند ایمیل از سیاستهای DMARC عبور کرده است.

- این پیغام معمولاً به صورت Passed ارسال میشود.

اگر ایمیل نتواند از سیاستهای DMARC عبور کند، یکی از حالتهای زیر اتفاق میافتد:

-

Quarantine: ایمیل به پوشه اسپم گیرنده منتقل میشود.

-

Fail یا Reject: ایمیل به طور کامل رد میشود و به دست گیرنده نخواهد رسید.

- در صورتی که ایمیل از تمامی بررسیها عبور کند (DKIM، SPF و DMARC)، ایمیل به سرور گیرنده ارسال میشود و سرور گیرنده بررسیهای نهایی را انجام میدهد.

- این بررسیها شامل چک کردن وضعیت اسپم، وجود بدافزار و هرگونه تهدید امنیتی دیگر است.

- در نهایت، ایمیل به صندوق ورودی گیرنده (Inbox) تحویل داده میشود.

نتیجه گیری

DMARC به عنوان یک استاندارد امنیتی پیشرفته، نقش حیاتی در حفاظت از دامنهها و جلوگیری از سوءاستفادههای ایمیلی دارد. این پروتکل با ترکیب SPF و DKIM، یک لایه امنیتی قوی را برای تأیید اعتبار فرستنده ایجاد کرده و به کاهش تهدیدات فیشینگ و جعل هویت کمک میکند. با پیادهسازی DMARC، کسبوکارها میتوانند از برند و شهرت خود محافظت کنند، اعتماد کاربران را افزایش دهند و گزارشهای جامعی از وضعیت ایمیلهای ارسالی خود دریافت کنند. در نهایت، DMARC به بهبود امنیت کلی زیرساخت ایمیل کمک میکند و مانع از رسیدن ایمیلهای جعلی به صندوق ورودی کاربران میشود.

سوالات متداول

DMARC چیست و چه کاربردی دارد؟

DMARC مخفف "Domain-based Message Authentication, Reporting and Conformance" است و به معنای "تصدیق هویت، گزارش و مطابقت پیام بر اساس دامنه" میباشد. DMARC با استفاده از پروتکلهای SPF و DKIM، به جلوگیری از ارسال ایمیلهای جعلی کمک میکند و باعث افزایش امنیت ایمیلها میشود.

تفاوت DMARC با SPF و DKIM چیست؟

SPF و DKIM به صورت جداگانه اعتبار فرستنده را از طریق تأیید آدرس IP و امضای دیجیتال بررسی میکنند. اما DMARC این دو پروتکل را با هم ادغام کرده و یک لایه امنیتی اضافی فراهم میکند تا به صورت جامعتری ایمیلهای جعلی را شناسایی کند.

چرا DMARC به وجود آمده است؟

DMARC برای مقابله با حملات فیشینگ (Phishing) و جعل هویت (Spoofing) ایجاد شده است.

DMARC چگونه ایمیلهای جعلی را شناسایی میکند؟

DMARC از ترکیب نتایج SPF و DKIM استفاده میکند تا مطمئن شود که فرستنده و محتوای ایمیل از سوی یک منبع معتبر آمده است.

چگونه میتوان DMARC را برای دامنه خود فعال کرد؟

برای فعالسازی DMARC، باید یک رکورد DNS به صورت TXT با نام _dmarc برای دامنه خود ایجاد کنید و تنظیمات مربوط به سیاست (Policy) و گزارشگیری (Reporting) را در این رکورد تعریف نمایید.

آیا DMARC به تنهایی برای جلوگیری از ایمیلهای جعلی کافی است؟

DMARC در کنار SPF و DKIM میتواند به صورت مؤثری جلوی بسیاری از ایمیلهای جعلی را بگیرد، اما به تنهایی نمیتواند تمام تهدیدات امنیتی ایمیل را رفع کند. توصیه میشود از دیگر راهکارهای امنیتی مانند فیلترهای اسپم و آنتیویروسها نیز استفاده شود.

null